Eine Firewall ist eine Sicherungsmaßnahme, um Netze zu schützen oder abzusichern. Ähnliches wurde bereits in der Frühzeit und im Mittelalter eingesetzt, um Siedlungen und Städte vor Angriffen von Außen zu schützen. Eine Brandmauer und Tore mit Wächtern schützten die Bewohner vor Überfällen und Raubzügen.

Regeln und Policies schützen die Ports

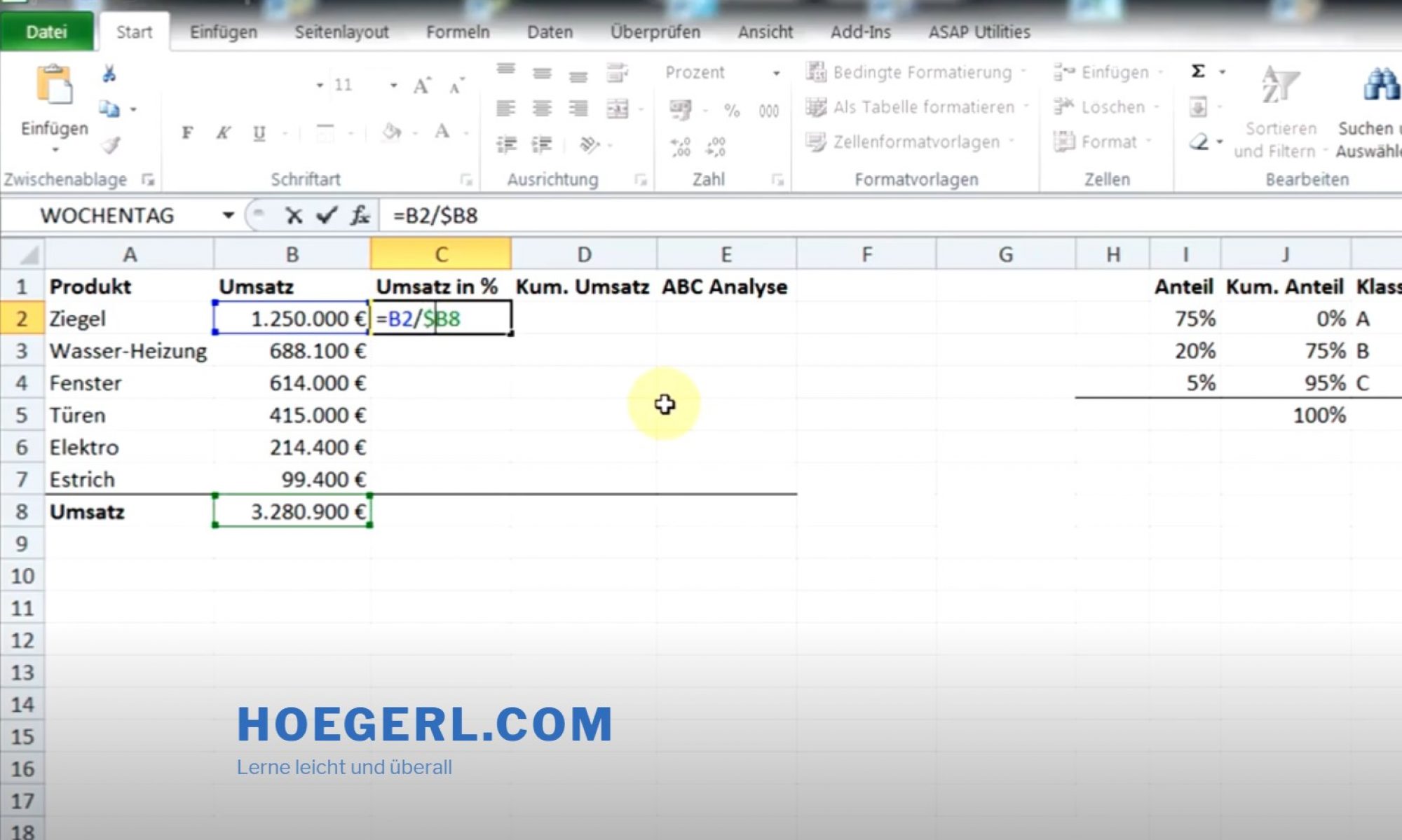

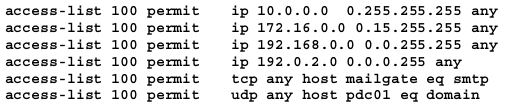

Ähnliches gibt es auch in der IT Welt mit der Anbindung von firmeninternen Netzen (Intranet) an das Internet. Die Tore der Firewall heißen Ports und es gibt 65536 solcher Zugangsmöglichkeiten. Meist hat jeder Port eine spezifische Aufgabe. So wird über Port 80 der unverschlüsselte Transport der Webseiten mit dem http Protokoll geleitet. Verschlüsselte Webseiten benutzen statt dessen den Port 443. Durch klar definierte Regeln, die auch Policies genannt werden, wird der Zugang oder Ausgang der Ports festgelegt. Daher ist es wichtig, dass die Regeln oder Policies immer auf dem neuesten Stand sind.

Aber Firewalls sind nur ein Teil eines Sicherheitssystems, mit denen Netze geschützt werden. Daher sind für einen umfassenden Schutz weitere Sicherheitsmaßnahmen notwendig.

Hardware oder Software Firewall

Es gibt bei Firewalls verschiedene Lösungsansätze. Grundsätzlich wird zwischen Hardware Firewalls und Software Firewalls unterschieden. Die Grenzen sind aber hier fließend.

Software Firewall

Die meisten Betriebssysteme haben bereits eine Firewall eingebaut. Im Regelfall handelt es sich dabei um Software Lösungen. Diese sind leichter zu warten und zu aktualisieren.

Hardware Firewall

Hardware Firewalls sind im Regelfall von dem Betriebssystemen der Computer abgekoppelt. Dort kann eine ganz andere Systemumgebung mit anderen Prozessoren und Hardware vorhanden sein. Dies ist für Hacker schwieriger anzugreifen.

Firewall Typen und ihre Beschreibung

In weiteren Artikel werde ich die verschiedenen Firewall Typen beschreiben: